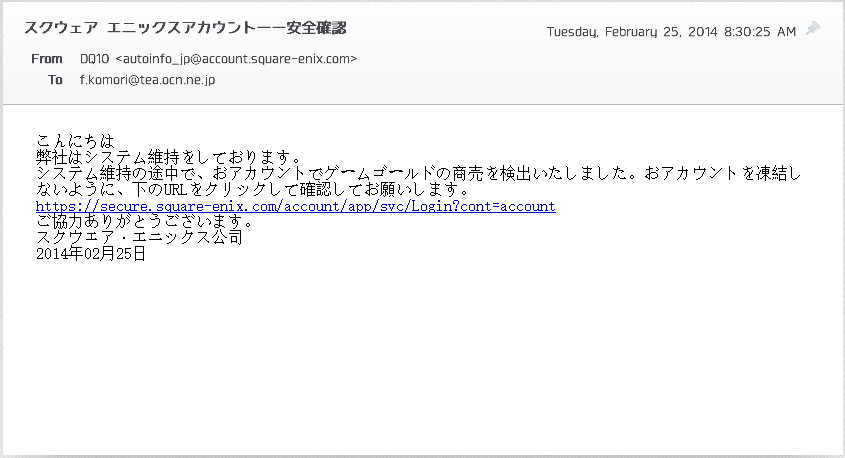

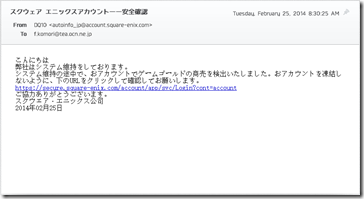

マルウェア付きのメールは今だ受けたことがないけれど、最近フィッシングメールがよく来るのは、やる側にはとってもイージーってことなのだろう

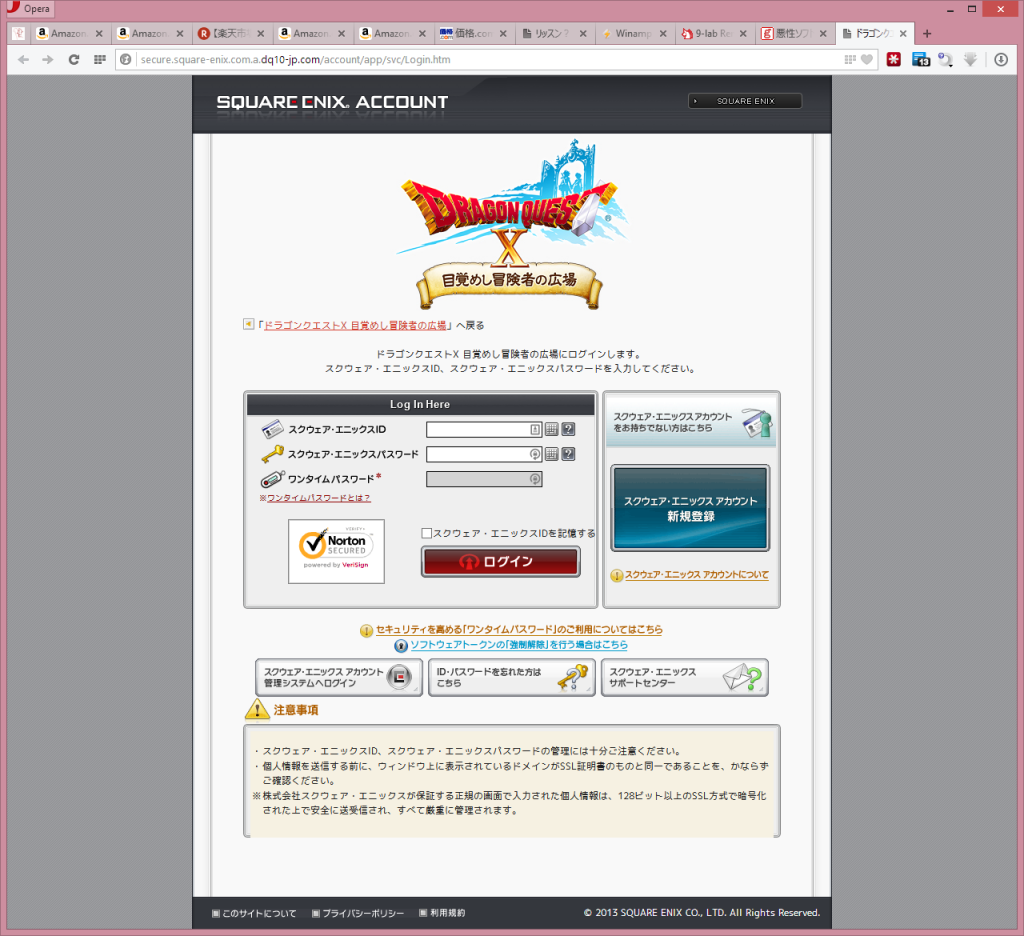

得意のHTMLメールで偽装したリンク先、一度はブロックされていたけれど

数日前には復活していた、と言うよりアドレスを変えただけだろうけど

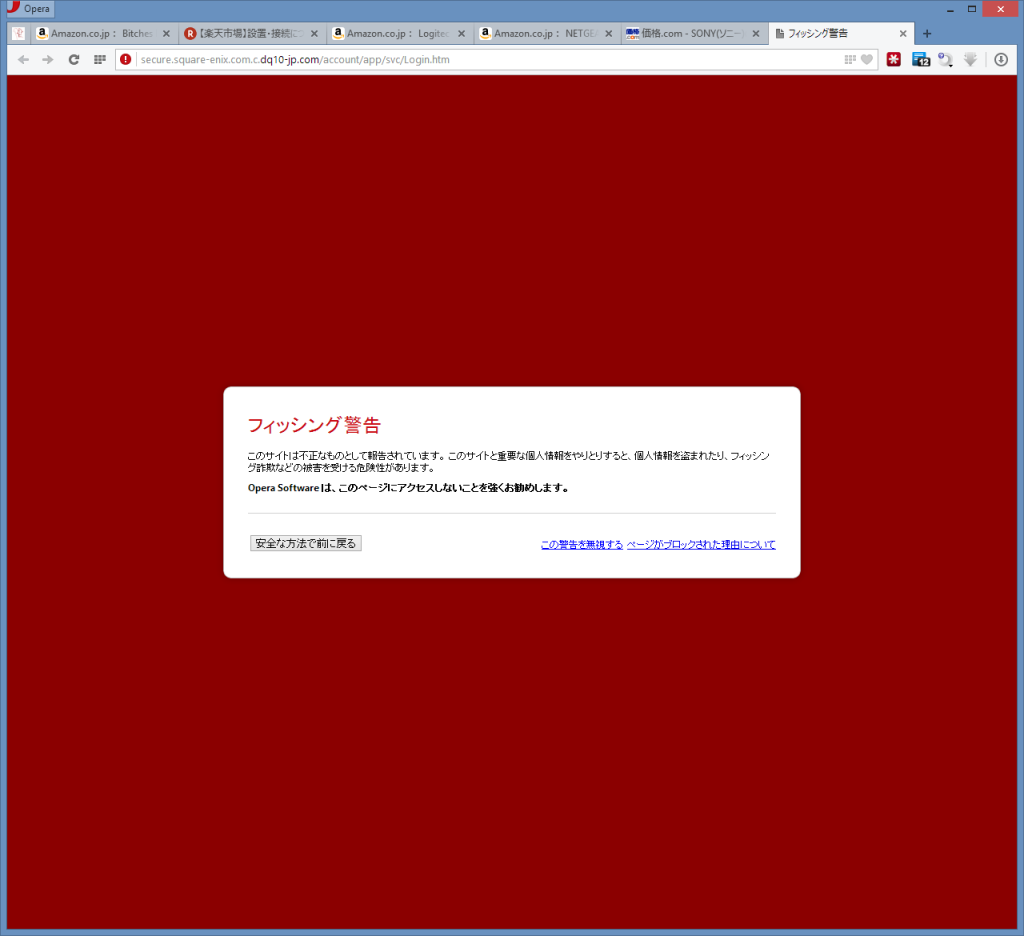

今日見たらブロックされていたから、今回はまあ迅速な対応だとは思うけど、簡単にこんなイタチごっこを観戦出来る

リンク先の安全性を確認しようと必死なセキュリティーソフトは結構あるけど、ウィルスなどの悪質なファイルを発見する時と同じ手法では、悪質なコンテンツが仕込まれたサイトのチェックなら出来るだろうけど、特にフィッシングサイトの場合、正規サイトに酷似してると言うこと以外に悪質なところはないのが普通だから、URLで判定する以外に方法はないのかな

別に開発者でも専門家でもないから知らないけど、URLのブラックリストなんて、増えれば増えるほど弊害の方が多そうな気がする

そもそも、ホワイトリストに分類されるはずなサイトでも、リンクは詐欺的なものが多いのが普通で、特にアフィリエイトとか流行りだしてからは、利用者の利便性なんか無視されているのが当たり前だったりもする

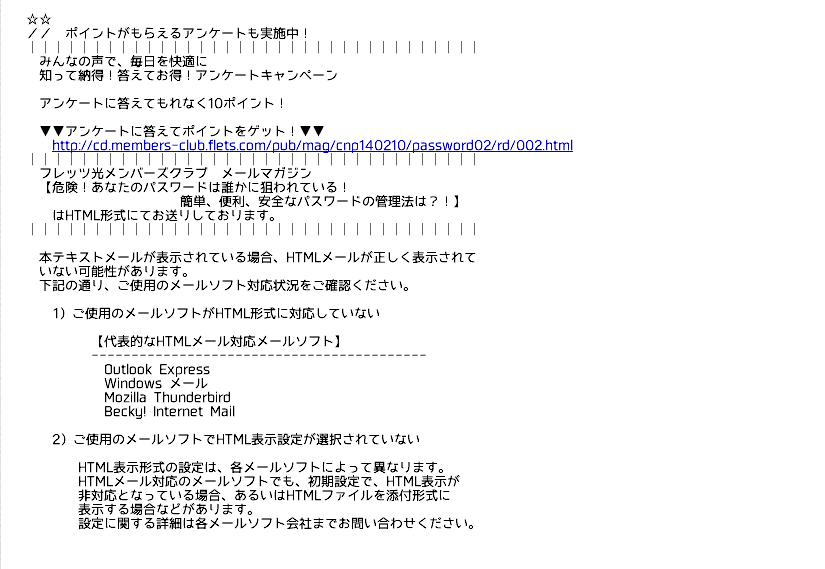

HTMLメールはフィッシングの温床だけど

かなり前から無闇に使うべきではないということは言われている、特にテキストメールは使う理由がないはずだから使うなと

実際にフィッシングメールはHTMLメールで送られてくるのだから、この記事の指摘は過去の話なんかではないはず

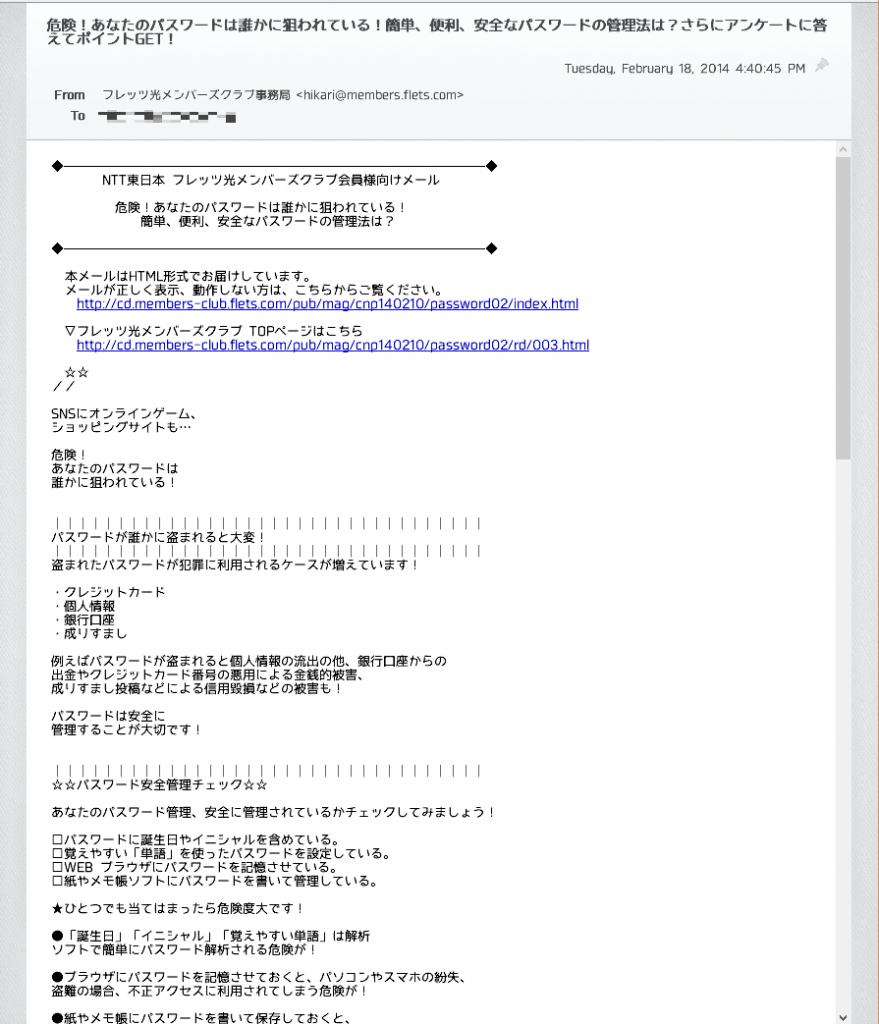

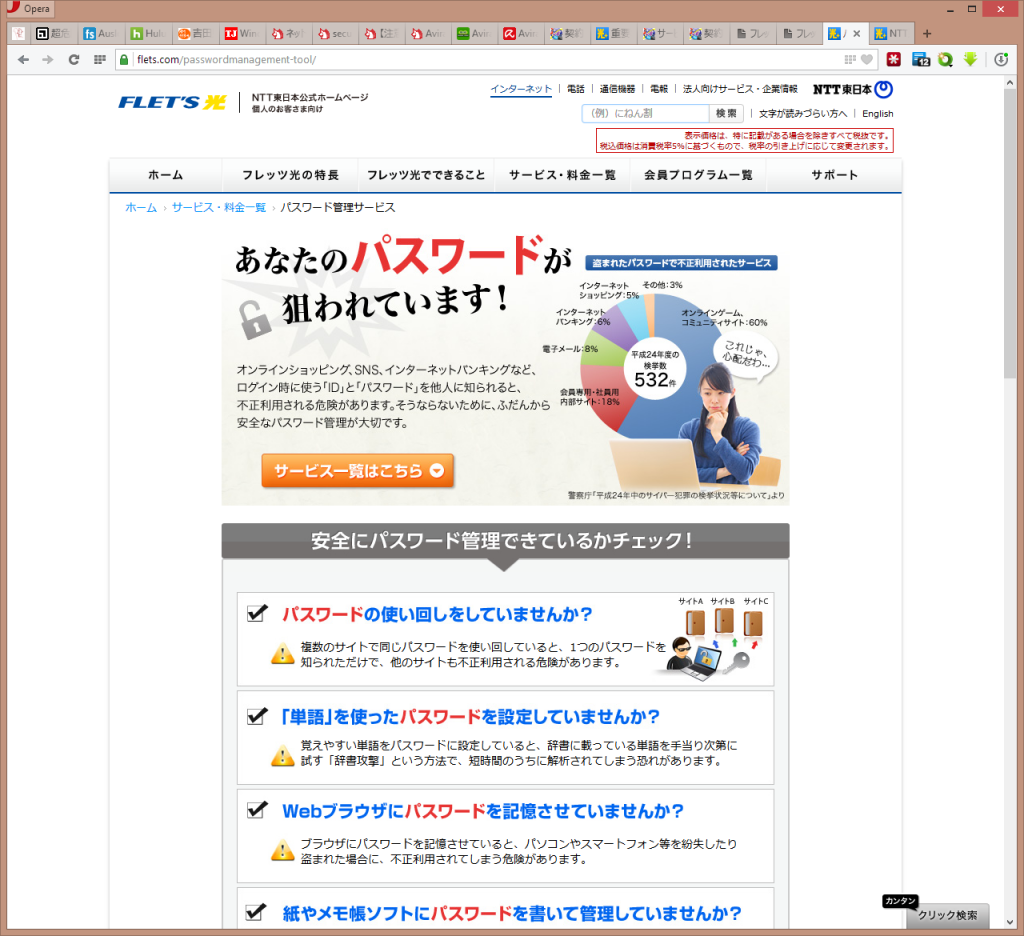

危険!あなたのパスワードは誰かに狙われている! by NTT

こんなテキストメールをHTMLメールで送ってくるのがNTTだったりするから素敵だ

結局これは営業メールだから、飛ばされる先は

まあ、これは置いておくとして、「アンケートに答えてポイントGET!」なんてのは

こんな怪しいリンクの飛び先は

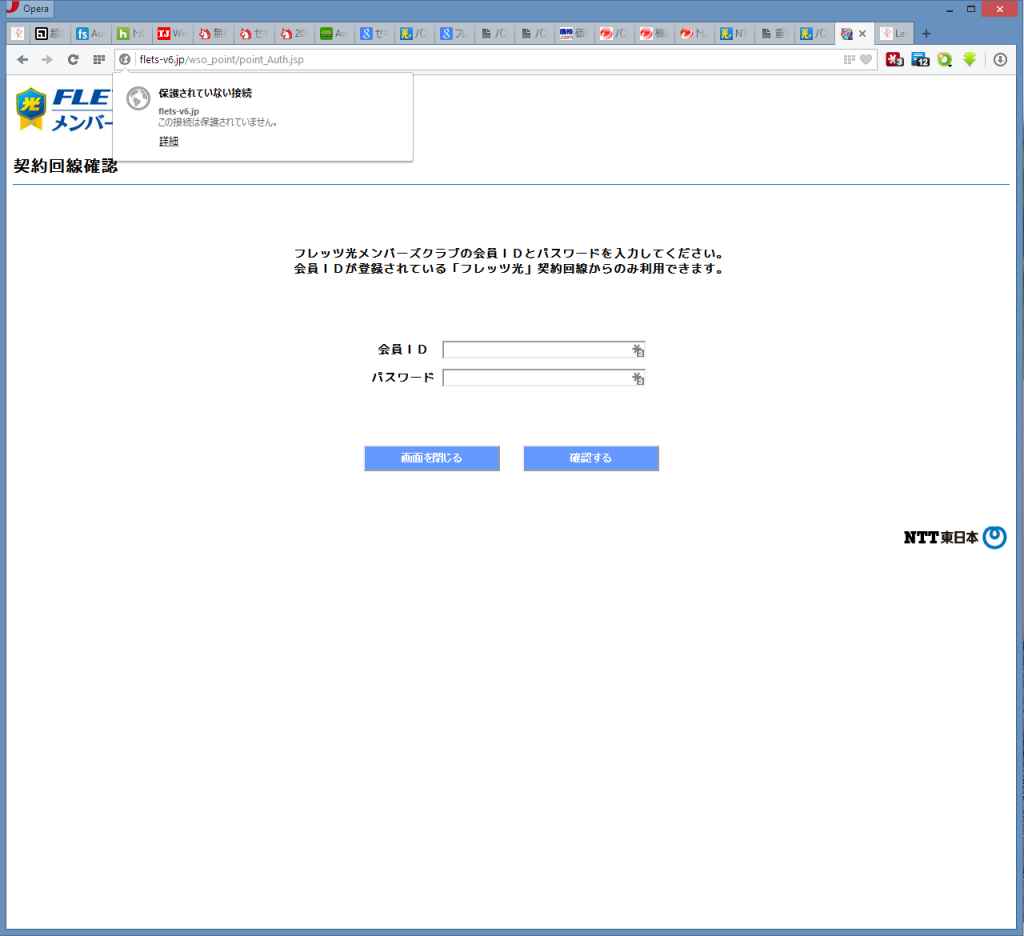

HTMLメールのリンクでリダイレクトなんて最悪だと思うけれど、NTTにすれば「正規の接続」なのかを、要するに「正規のユーザー」なのかを確認したいらしい

そして、保護無しの接続のままIDとパスワードの入力を求めるという意識の低さだ

NTTにすれば「安全な接続なんだから、ぐたぐた言うな」ということなんだろうけれど、ユーザー側からは確認出来ないことをわかっているのだろうか

フィッシング対策は

- HTMLメールのリンクを踏まない

- 保護されていない接続では重要な情報は入力しない

この2点を守るだけで、少なくとも安易なフィッシング詐欺を防ぐことが出来るはずで、本来NTTのような企業ならそれを指導するべき立場だとも思うけれど

ただ、そんなこともNTTに限らずで、ある意味「健全なサイト」なんてほとんど存在しないだろうし、ユーザーに直接被害が出たり、法に触れたりでもしない限り、やりたい放題になことはこれからも変わらないだろう

結局マルウェアと同じで、正規な管理者のサイトはホワイト、ここように非正規な管理者のサイトはグレー、もしくはブラックと言うことになるのだろうか

ま、ガンバレ

コメント